Cómo proteger el equipo frente a malware de cifrado de archivos

Protección óptima para Windows

Una nueva solución de Kaspersky que protege su vida digital con tecnologías que van más allá de los antivirus.

Malware de cifrado es un tipo de ransomware que cifra archivos y exige al usuario el pago de un rescate por el descifrado. Existe también software malicioso que no pide el rescate.

Recomendaciones para reducir los riesgos de infección por ransomware

Instale una solución de protección

Las aplicaciones de Kaspersky que tienen las bases de datos más recientes bloquearán los ataques y evitarán la instalación de malware en el equipo. Las últimas versiones de las aplicaciones de Kaspersky cuentan con el componente System Watcher, que crea automáticamente copias de seguridad de los archivos si un programa sospechoso intenta acceder a ellos.

Instale actualizaciones

Mantenga su software, sistemas operativos y aplicaciones de Kaspersky actualizados, y compruebe especialmente los parches que corrigen las vulnerabilidades con frecuencia. El software actualizado funciona con el parche más reciente, lo que reduce las oportunidades para los atacantes.

Las actualizaciones son el medio principal para mejorar la seguridad, la estabilidad y el rendimiento de los sistemas; eliminan vulnerabilidades y evitan que los atacantes las usen.

El software que es crucial para actualizar lo siguiente:

- Parches del sistema operativo

- Complementos del navegador, como Flash, Silverlight, etc.

- Aplicaciones VPN que proporcionan acceso a empleados remotos y sirven como puerta de enlace a su red

Active todos los componentes de protección de las aplicaciones de Kaspersky

Todos los componentes de las aplicaciones de Kaspersky están diseñados para proporcionar la máxima protección posible de los dispositivos y reducir los riesgos de infección por ransomware. Asegúrese de que los siguientes componentes estén activados:

- Protección frente a amenazas en archivos

- Protección frente a amenazas web

- Protección frente a amenazas en el correo

- Detección de comportamiento

- Prevención de exploits

- Protección AMSI

- Motor de reparación

- Prevención de intrusiones en el host

- Kaspersky Security Network

Realice copias de seguridad de sus archivos en la nube o en una unidad externa con frecuencia.

Se recomienda realizar copias de seguridad y restaurarlas con regularidad. Incluso ante un caso de un ransomware o ataque de cifrado de archivos exitoso, los datos de la copia de seguridad se pueden recuperar, lo que reduce los efectos perjudiciales del ataque. Para proteger sus archivos, cree copias de seguridad y guárdelas en un almacenamiento en la nube o en una unidad extraíble.

No abra archivos adjuntos de correos electrónicos que provengan de remitentes desconocidos

El ransomware suele difundirse mediante archivos que se adjuntan al correo electrónico. El objetivo de los ciberdelincuentes es convencerle de que abra el archivo adjunto. Es por ello que los asuntos de los correos electrónicos suelen aparentar contener información importante, como una resolución judicial, un aviso de proceso legal, multa por retraso o algo similar. Compruebe siempre la dirección del remitente antes de abrir correos electrónicos o archivos adjuntos.

Use contraseñas seguras para las cuentas de Windows en caso de conexión remota

Las contraseñas poco seguras se pueden adivinar o descifrar fácilmente, lo que puede provocar que los atacantes obtengan acceso a datos confidenciales. Para proteger sus datos personales y sus cuentas de ataques durante la conexión remota, utilice contraseñas seguras. Para obtener instrucciones, consulte este artículo.

Si usa una red pública, los atacantes pueden utilizar las funciones de Escritorio remoto para acceder a sus dispositivos. Conéctese al Escritorio remoto solo a través de su red doméstica o corporativa. Para obtener más información sobre las funciones de Escritorio remoto, consulte el sitio web de soporte de Microsoft.

Protección de carpetas compartidas

Los atacantes pueden usar carpetas compartidas para cifrar archivos, propagar malware y moverse por la red de su organización. Kaspersky Endpoint Security para Windows protege las carpetas compartidas del cifrado y puede ayudar a establecer contraseñas seguras.

Utilice Kaspersky Endpoint Detection and Response (KEDR) o Kaspersky Managed Detection and Response (MDR)

KEDR y MDR detectan y evitan un ataque de antemano. Estas soluciones permiten identificar y supervisar indicios sospechosos.

Protección de cuentas de administrador

Asegúrese de que las cuentas de administrador estén protegidas con contraseñas seguras que se cambian con regularidad (por ejemplo, cada 3 meses). Si es posible, utilice la verificación en dos pasos para minimizar los riesgos de que los atacantes obtengan el control de la red en caso de que hayan logrado acceder a las credenciales del usuario.

Supervisión de actividad sospechosa

Compruebe periódicamente los registros de eventos y los datos operativos para detectar actividades sospechosas. Supervise el movimiento lateral en una red y preste atención al tráfico saliente, ya que un atacante normalmente necesita una conexión a redes externas o herramientas externas para el robo de datos.

Tenga cuidado al usar PowerShell

La solución PowerShell se utiliza con frecuencia para ataques a dispositivos Windows. El ransomware y las amenazas sin archivos también utilizan PowerShell para los ataques.

Limite la ejecución de scripts de PowerShell. Desactive la ejecución de los scripts de PowerShell no asignados mediante las directivas. Active la ejecución de los scripts de PowerShell solo en las cuentas que lo necesiten. No cambie la directiva de restricciones de PowerShell (Set-ExecutionPolicy). En los dispositivos protegidos por Kaspersky Endpoint Security para Windows, active el componente Control de anomalías adaptativo y cambie la regla Actividad de motor de script y marcos al modo de bloqueo.

Configuración de directivas

Configure las directivas para minimizar la cantidad de información de red a la que tienen acceso los usuarios cuyas cuentas pueden verse comprometidas. La información de red debe ser limitada, ya que los atacantes pueden recuperarla desde un dispositivo vulnerado. Aunque un atacante haya logrado poner en peligro una cuenta o una máquina, el paso descrito anteriormente reduce las oportunidades del atacante y evita la escalada de privilegios de un administrador u otros dispositivos, lo que resulta en una disminución de la escala del ataque.

Utilice IDS e IPS para detectar y prevenir análisis de red

El primer paso de un ataque dirigido es recopilar información. El análisis de red proporciona a los atacantes información crucial, como puertos abiertos, sistemas operativos y software activos, y el estado de los dispositivos de red. Impedir los análisis de red no permitirá que los atacantes recopilen la información importante y dificultará aún más la ejecución de los ataques.

Forme a sus empleados y promueva su conocimiento

- Tenga cuidado con los archivos adjuntos al correo electrónico y compruebe las direcciones de correo electrónico que no son de confianza. Asegúrese de que el componente Protección frente a amenazas en el correo esté activado en Kaspersky Endpoint Security para Windows. El componente analiza y protege los equipos contra archivos adjuntos maliciosos.

- Tenga cuidado con los enlaces extraños enviados en correos electrónicos o desde otras plataformas de mensajería. Aunque el remitente del enlace se una persona que usted conoce, podría haber sufrido un ataque.

- Aprenda a reconocer enlaces y archivos maliciosos, a detectar indicios de actividad sospechosa en sus dispositivos y cuentas, a usar contraseñas seguras e implementar la verificación en dos pasos, a actualizar regularmente el SO y el software personales, y cerrar sesión en sus sistemas cuando ya no requieran acceso.

Kaspersky ofrece un curso especializado en ciberseguridad: Plataforma de concienciación sobre seguridad automatizada. Esta plataforma proporciona conocimientos y desarrolla habilidades y prácticas de ciberhigiene.

Cómo configurar el equipo

Cree puntos de restauración del sistema y copias de seguridad de archivos

Cree de forma regular puntos de restauración del sistema y copias de seguridad de archivos, incluso en unidades extraíbles. Esto le permitirá a estabilizar el funcionamiento del sistema operativo y restaurar los archivos dañados en caso de infección o fallo de sistema.

Lea más sobre las copias de seguridad y restauración del sistema en la página de soporte de Microsoft.

Prohíbe la conexión remota al equipo

Para que los cibercriminales no puedan conectarse a su equipo de forma remota, puede prohibir este tipo de conexiones en la configuración del equipo:

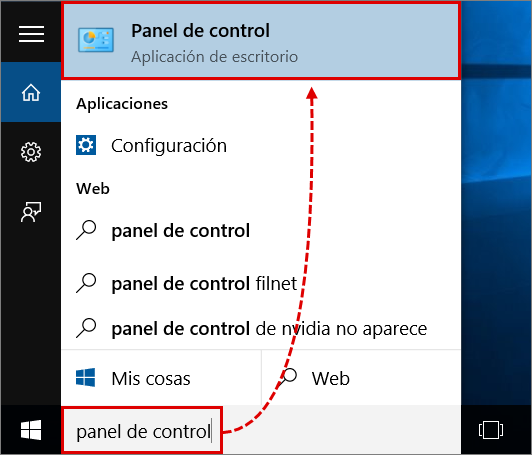

- Abra la búsqueda en su equipo e introduzca "panel de control". Seleccione Panel de control.

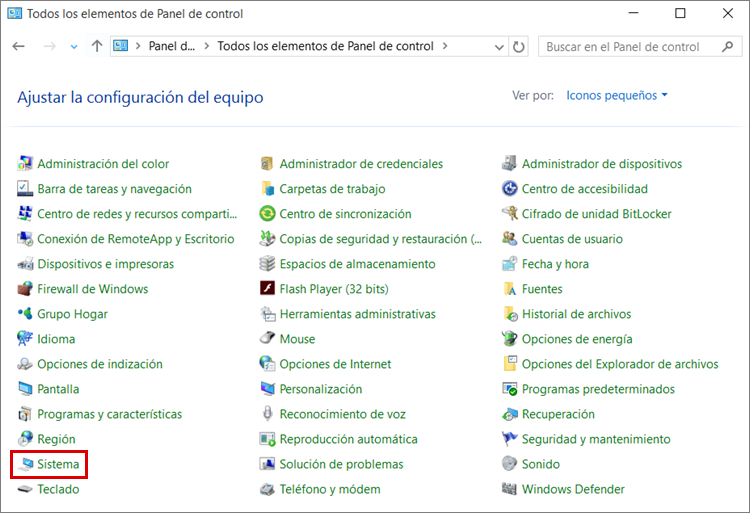

- Haga clic en Sistema y seguridad y luego elija Sistema.

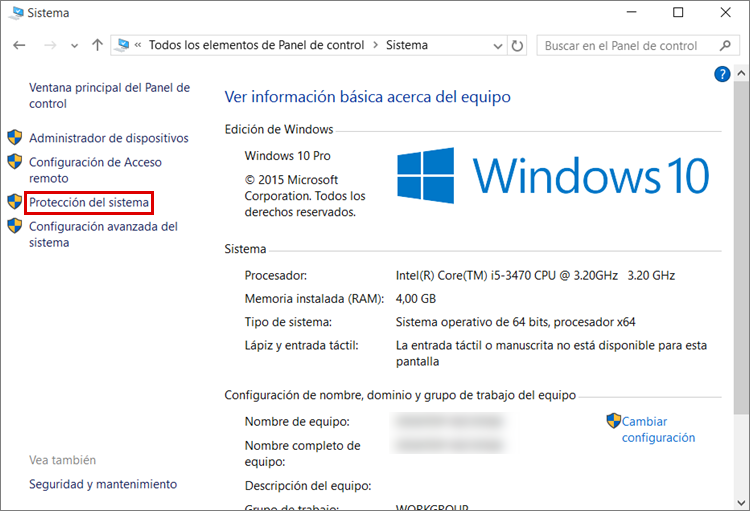

- Seleccione Protección del sistema.

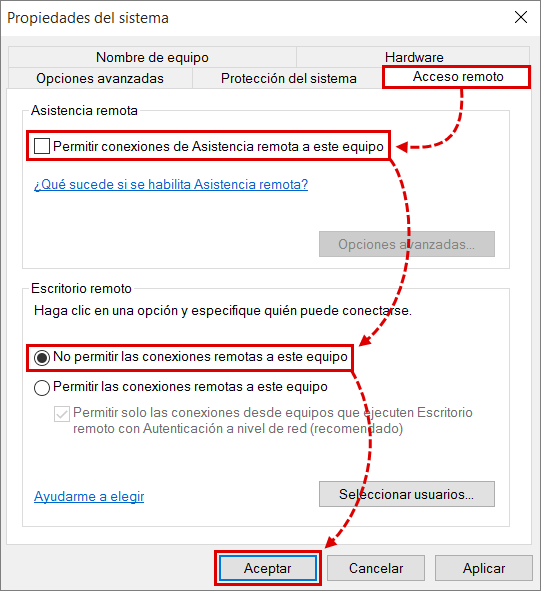

- Vaya a la pestaña Acceso remoto. Desactive la casilla Permitir conexiones de Asistencia remota a este equipo y seleccione No permitir las conexiones remotas a este equipo. Haga clic en Aceptar.

Ahora el acceso remoto a se equipo está prohibido.

Recomendaciones para configurar aplicaciones de Kaspersky

- Establezca una contraseña para acceder a la configuración de las aplicaciones de Kaspersky. Para acceder a instrucciones, consulte la Ayuda en línea:

- Active la función System Watcher en la aplicación de Kaspersky.

Con esta función, podrá bloquear y deshacer las acciones maliciosas, detectar y eliminar banners, y crear copias de seguridad de archivos en caso de sospecha de intentos de acceso. Para leer las instrucciones de instalación, consulte la Ayuda en línea:

Cómo descifrar los archivos

Trate de restaurar archivos

Se puede restaurar archivos a través de las herramientas estándar de Windows. Consulte la guía en el sitio web del soporte técnico de Microsoft.

Desactive la eliminación automática de archivos maliciosos

Si tiene instalado en su equipo un producto de Kaspersky, vaya a la configuración de la aplicación y desactive la casilla Realizar las acciones recomendadas automáticamente en la sección General.

No le recomendamos que elimine los objetos de Cuarentena, porque a veces los archivos cifrados pueden contener claves que ayuden a descifrarlos.

Envíe archivos sospechosos para analizar

Comuníquese con Atención al cliente de Kaspersky. Para eso, debe seleccionar un tema y completar el formulario. Adjunte a la solicitud el archivo cifrado y el correo.

Los especialistas de Kaspersky no pueden garantizar el descifrado de los archivos dañados.

Analice el equipo con una solución de protección y elimine el software malicioso encontrado.

Inicie el análisis completo del equipo para encontrar y eliminar la infección. Si no tiene ninguna solución de protección instalada en su equipo, analice el equipo con los productos gratuitos de Kaspersky: Kaspersky Security Cloud Free, Kaspersky Rescue Disk o Kaspersky Virus Removal Tool.

Qué hacer si descubre un archivo sospechoso en su equipo

Si ha encontrado un archivo sospechoso que podría haber infectado el ordenador o cifrado sus archivos, puede realizar lo siguiente:

- Analice los archivos en busca de amenazas conocidas en OpenTIP. De ser necesario, puede informar a los expertos de Kaspersky de una detección falsa o de un nuevo programa malicioso. Para ello:

- Haga clic en Enviar para volver a analizar en la página de resultados del análisis.

- Introduzca su dirección de correo electrónico para que podamos ponernos en contacto con usted.

- Haga clic en Enviar.

-

Póngase en contacto con Atención al cliente de Kaspersky

, elija el tema y complete el formulario. Adjunte el archivo sospechoso en la solicitud y escriba en la sección de descripción “possible ransomware” (posible ransomware).

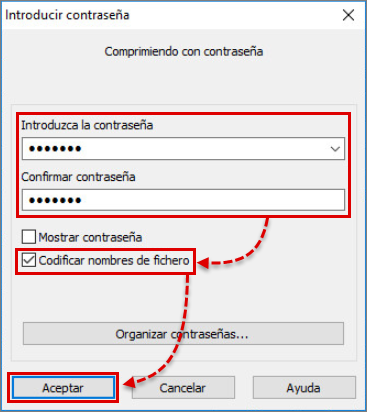

- Envíe los archivos para realizar su análisis a newvirus@kaspersky.com. Para ello, añada el archivo sospechoso a un archivo comprimido ZIP o RAR. Establezca la palabra “infected” (infectado) como la contraseña del archivo comprimido y elija la casilla de verificación Encrypt files names (Cifrar nombres de archivos). Para obtener instrucciones, consulte este artículo.

Dónde pueden ubicarse los archivos de ransomware de cifrado

- APPDATA

Windows NT/2000/XP — Disco:\Documents and Settings\%Nombre deUsuario%\Application Data\%USERPROFILE%\Local Settings\Application Data

Windows Vista/7/8/10 — Disco:\Users\%Nombre deUsuario%\AppData\Roaming\%USERPROFILE%\AppData\Local

- TEMP (catálogo temporal)

%TEMP%\xxxxxxx.tmp\, donde x es un símbolo de a-z, 0-9

%TEMP%\xxxxxxx.tmp\xx\, donde x es un símbolo de a-z, 0-9

%TEMP%\xxxxxxx\, donde x es un símbolo de a-z, 0-9

%WINDIR%\Temp

- Catálogo temporal de Internet Explorer

Windows NT/2000/XP — %USERPROFILE%\Local Settings\Temporary Internet Files\

Windows Vista/7/8/10 — %LOCALAPPDATA%\Microsoft\Windows\Temporary Internet Files\content.ie5\xxxxxxxx, donde x es un símbolo de a-z, 0-9

- Escritorio

%UserProfile%\Desktop\

- Papelera de reciclaje

Disco:\Recycler\

Disco:\$Recycle.Bin\

Disco:\$Recycle.Bin\s-1-5-21-xxxxxxxxxx-xxxxxxxxxx-xxxxxxxxxx-1000, donde x es un símbolo de a-z, 0-9

- Catálogo de sistema

%WinDir%

%SystemRoot%\system32\

- Catálogo de los documentos de usuario

%USERPROFILE%\Documentos\

%USERPROFILE%\Documentos\Descargas

- Catálogo para descargar archivos en el navegador web

%USERPROFILE%\Downloads

- Catálogo de autodescarga

%USERPROFILE%\Menú de inicio\Aplicaciones\Autoinicio