Jak chronić komputer przed oprogramowaniem ransomware szyfrującym pliki?

Chroń swoje życie cyfrowe

Poza ochroną przed wirusami i zagrożeniami, Kaspersky Internet Security oferuje ochronę dzieci (wersja angielska) przed zagrożeniami online i zabezpiecza połączenie internetowe (wersja angielska), strumień kamery internetowej (wersja angielska), płatności online (wersja angielska). Dodatkowo umożliwia blokowanie banerów reklamowych (wersja angielska) i gromadzenia danych (wersja angielska) i pomaga w odpowiednim momencie aktualizować Twoje oprogramowanie oraz usuwać nieużywane aplikacje (wersja angielska).

Ransomware to rodzaj szkodliwego oprogramowania szyfrującego pliki, które szyfruje Twoje pliki, a następnie żąda okupu za ich odszyfrowanie. Niektóre programy szyfrują pliki bez żądania okupu.

Zalecenia w zakresie zmniejszania ryzyka infekcji ransomware

Zainstaluj rozwiązanie zabezpieczające

Aplikacje Kaspersky z najnowszymi bazami danych zablokują atak i zapobiegną zainstalowaniu szkodliwego oprogramowania na Twoim komputerze. Najnowsze wersje aplikacji Kaspersky zawierają komponent System Watcher, który automatycznie tworzy kopie zapasowe plików, jeśli podejrzany program spróbuje uzyskać do nich dostęp.

Zainstaluj aktualizacje

Aktualizuj swoje oprogramowanie, systemy operacyjne i aplikacje Kaspersky, a zwłaszcza regularnie sprawdzaj poprawki, które naprawiają luki w zabezpieczeniach. Zaktualizowane oprogramowanie będzie działać na najnowszej poprawce, co ograniczy możliwości atakujących.

Aktualizacje są głównym sposobem poprawy bezpieczeństwa, stabilności i wydajności systemów, usuwają luki w zabezpieczeniach i uniemożliwiają atakującym ich wykorzystanie.

Oprogramowanie, które koniecznie trzeba zaktualizować:

- poprawki systemu operacyjnego;

- wtyczki przeglądarki, takie jak Flash, Silverlight itp.;

- aplikacje VPN, które zapewniają dostęp zdalnym pracownikom i służą jako bramka do Twojej sieci.

Włącz wszystkie komponenty zabezpieczeń w ramach aplikacji Kaspersky

Wszystkie komponenty aplikacji Kaspersky mają na celu maksymalną możliwą ochronę urządzeń i zmniejszenie ryzyka infekcji ransomware. Upewnij się, że następujące z nich są włączone:

- Ochrona przed zagrożeniami dla plików

- Ochrona przeglądarki przed zagrożeniami

- Ochrona poczty przed zagrożeniami

- Wykrywanie zachowań

- Ochrona przed exploitami

- Ochrona AMSI

- Silnik korygujący

- Ochrona przed włamaniami

- Kaspersky Security Network

Regularnie twórz kopie zapasowe swoich plików w chmurze lub na dysku zewnętrznym

Zalecamy regularne wykonywanie kopii zapasowej i przywracania. Nawet w przypadku udanego ataku ransomware lub ataku szyfrującego można odzyskać pliki danych z kopii zapasowej, co zmniejszy szkodliwe skutki ataku. Aby chronić swoje pliki, twórz kopie zapasowe i przechowuj je w chmurze lub na dysku wymiennym.

Nie otwieraj załączników z wiadomości e-mail od nieznanych nadawców

Ransomware często rozprzestrzenia się za pośrednictwem załączników wiadomości e-mail. Celem cyberprzestępców jest nakłonienie Cię do otwarcia załącznika, dlatego tytułują e-maile tak, jakby zawierały ważne informacje, takie jak nakaz sądowy, zawiadomienie o zamiarze wszczęcia postępowania, zawiadomienie o opłacie za opóźnienie lub podobne. Zawsze sprawdzaj adres nadawcy przed otwarciem wiadomości e-mail lub załączników.

Używaj silnych haseł do kont Windows do zdalnego połączenia

Słabe hasła można łatwo odgadnąć lub złamać, co może skutkować uzyskaniem przez atakujących dostępu do wrażliwych danych. Aby chronić swoje dane osobowe i konta przed włamaniem podczas połączenia zdalnego, używaj silnych haseł. Instrukcje znajdziesz w tym artykule.

Jeśli korzystasz z sieci publicznej, osoby atakujące mogą skorzystać z funkcji Pulpitu zdalnego, aby uzyskać dostęp do Twoich urządzeń. Łącz się z Pulpitem zdalnym tylko przez sieć domową lub firmową. Więcej informacji na temat funkcji Pulpitu zdalnego możesz znaleźć w witrynie pomocy technicznej firmy Microsoft.

Chroń udostępniane foldery

Atakujący mogą używać udostępnionych folderów do szyfrowania plików, rozprzestrzeniania złośliwego oprogramowania i przenoszenia go w sieci Twojej organizacji. Kaspersky Endpoint Security for Windows chroni udostępnione foldery przed szyfrowaniem i może pomóc w ustawieniu silnych haseł.

Użyj rozwiązania Kaspersky Endpoint Detection and Response (KEDR) lub Kaspersky Managed Detection and Response (MDR)

Rozwiązania KEDR i MDR wykryją atak z wyprzedzeniem i zapobiegną mu. Korzystając z nich, możesz identyfikować i monitorować podejrzane sygnały.

Chroń konta administratorów

Upewnij się, że konta administratorów są chronione silnymi hasłami, które to są regularnie zmieniane (na przykład co 3 miesiące). Jeśli to możliwe, stosuj weryfikację dwuetapową, aby zminimalizować ryzyko przejęcia przez atakujących kontroli nad siecią w przypadku, gdy uda im się uzyskać dostęp do danych uwierzytelniających użytkownika.

Monitoruj podejrzaną aktywność

Regularnie sprawdzaj dzienniki zdarzeń i dane operacyjne pod kątem podejrzanej aktywności. Monitoruj ruch poprzeczny w sieci i zwracaj uwagę na ruch wychodzący, ponieważ osoba atakująca zwykle potrzebuje połączenia z sieciami zewnętrznymi lub zewnętrznymi narzędziami do kradzieży danych.

Zachowaj ostrożność podczas korzystania z rozwiązania PowerShell

Rozwiązanie PowerShell jest często wykorzystywane do ataków na urządzenia z systemem Windows. Oprogramowanie ransomware i zagrożenia bezplikowe również wykorzystują PowerShell do ataków.

Ogranicz wykonywanie skryptów PowerShell. Wyłącz wykonywanie nieprzypisanych skryptów PowerShell za pomocą zasad. Włącz wykonywanie skryptów PowerShell tylko dla kont, które tego potrzebują. Nie zmieniaj polityki ograniczeń PowerShell (Set-ExecutionPolicy). Na urządzeniach chronionych przez rozwiązanie Kaspersky Endpoint Security for Windows włącz komponent Adaptive Anomaly Control (Adaptacyjna kontrola anomalii) i przełącz regułę Activity of Script Engine and Framework (Aktywność silnika skryptów i struktur) w tryb blokady.

Skonfiguruj zasady

Skonfiguruj zasady, aby zminimalizować ilość informacji sieciowych dostępnych dla użytkowników, których konta mogą zostać przejęte. Informacje sieciowe powinny być ograniczone, ponieważ osoby atakujące mogą je odzyskać z naruszonego urządzenia. Nawet jeśli atakującemu udało się włamać na konto lub komputer, opisany powyżej krok zawęzi jego dalsze możliwości i zapobiegnie eskalacji uprawnień administratora lub innych urządzeń, co spowoduje zmniejszenie skali ataku.

Użyj IDS i IPS do wykrywania skanowania sieci i zapobiegania mu

Pierwszym krokiem ataku ukierunkowanego jest zebranie informacji. Skanowanie sieci dostarcza atakującym kluczowych informacji, takich jak otwarte porty, aktywne systemy operacyjne i oprogramowanie oraz stan urządzeń sieciowych. Zapobieganie skanowaniu sieci uniemożliwi atakującym zebranie ważnych informacji i utrudni przeprowadzenie ataku.

Szkol swoich pracowników i zwiększaj ich świadomość

- Zachowaj ostrożność z załącznikami wiadomości e-mail i sprawdzaj niezaufane adresy. Upewnij się, że komponent Mail Threat Protection (Ochrona poczty przed zagrożeniami) jest włączony w Kaspersky Endpoint Security for Windows. Komponent ten skanuje i chroni komputery przed złośliwymi załącznikami.

- Uważaj na dziwne linki wysyłane w wiadomościach e-mail lub z innych platform komunikacyjnych. Nawet jeśli link został wysłany przez kogoś, kogo znasz, mógł zostać zhakowany.

- Dowiedz się, jak rozpoznawać złośliwe linki i pliki, wykrywać oznaki podejrzanej aktywności na urządzeniach i kontach, używać silnych haseł i weryfikacji dwuetapowej, regularnie aktualizować osobisty system operacyjny i oprogramowanie oraz wylogowywać się z systemów, gdy nie wymagają już dostępu.

Firma Kaspersky oferuje specjalistyczny kurs cyberbezpieczeństwa na platformie Automated Security Awareness Platform. Platforma ta dostarcza wiedzy i buduje umiejętności i praktyki w zakresie cyberbezpieczeństwa.

Zalecenia dotyczące konfiguracji ustawień systemu

Utwórz punkty przywracania systemu oraz kopie zapasowe plików

Regularnie twórz punkty przywracania systemu oraz kopie zapasowe ważnych plików na nośniku wymiennym. To umożliwia przywrócenie systemu operacyjnego do stanu sprzed infekcji i szybkie odzyskanie plików w przypadku infekcji lub problemów z systemem.

Więcej informacji o funkcji kopii zapasowej i przywracania znajdziesz na stronie internetowej pomocy technicznej firmy Microsoft.

Zablokuj zdalne połączenie z komputerem

W celu uniemożliwienia cyberprzestępcom zdalnego nawiązania połączenia z komputerem, zablokuj ten typ połączenia w ustawieniach komputera:

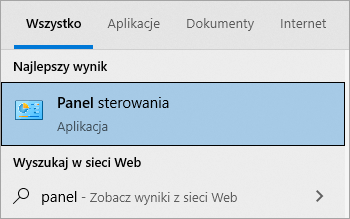

- Otwórz Szukaj i wpisz „panel sterowania”. Wybierz Panel sterowania.

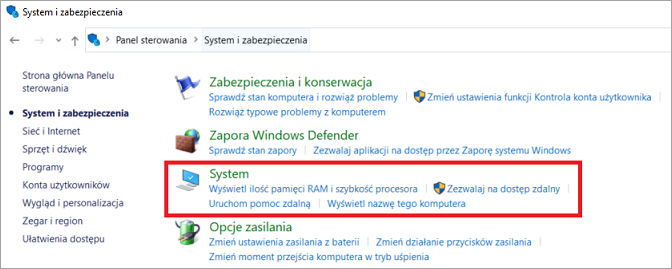

- Kliknij System i zabezpieczenia, a następnie wybierz System.

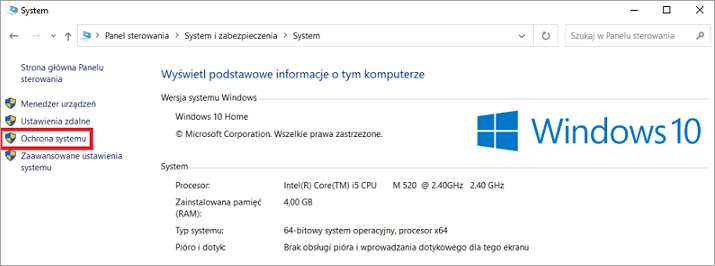

- Wybierz Ochrona systemu.

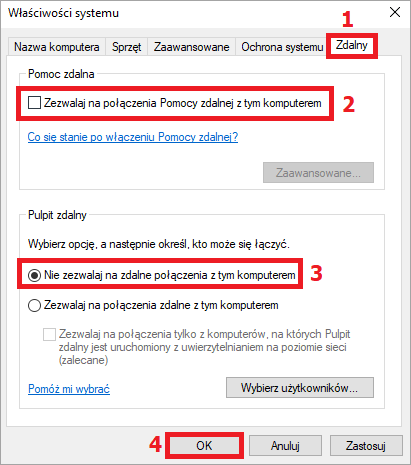

- Przejdź na zakładkę Zdalny. Odznacz pole Zezwalaj na połączenia zdalne z tym komputerem i zaznacz pole Nie zezwalaj na połączenia zdalne z tym komputerem. Kliknij OK.

Zdalny dostęp do komputera zostanie zablokowany.

Zalecenia dotyczące konfiguracji aplikacji firmy Kaspersky

- Ustaw hasło dostępu do ustawień aplikacji firmy Kaspersky. Więcej informacji możesz znaleźć w dokumentacji:

- Włącz funkcję Kontrola systemu w aplikacji firmy Kaspersky.

Ta funkcja blokuje i wycofuje szkodliwe działania, wykrywa i usuwa banery oraz tworzy kopie zapasowe plików po podejrzanych próbach uzyskania dostępu. Więcej informacji dotyczących konfiguracji możesz znaleźć w dokumentacji:

Zalecenia dotyczące szyfrowania plików

Spróbuj przywrócić pliki

Możesz przywrócić pliki za pomocą domyślnych narzędzi systemu Windows. Zapoznaj się z instrukcjami na stronie pomocy technicznej firmy Microsoft.

Wyłącz automatyczne usuwanie wykrytych szkodliwych plików

Jeśli masz zainstalowaną aplikację Kaspersky , otwórz ustawienia aplikacji i usuń zaznaczenie pola wyboru Wykonuj zalecane akcje automatycznie w sekcji Ogólne.

Nie zalecamy usuwania zainfekowanych plików z kwarantanny, ponieważ mogą zawierać klucze do odszyfrowania.

Wyślij podejrzane pliki do analizy

Skontaktuj się z obsługą klienta Kaspersky. Do swojej prośby dołącz zaszyfrowany plik lub wiadomość e-mail.

Jeśli używasz Kaspersky Endpoint Security for Windows, wyślij zgłoszenie do pomocy technicznej Kaspersky za pośrednictwem Kaspersky CompanyAccount.

Inżynierowie Kaspersky nie mogą zagwarantować, że uszkodzone pliki zostaną odszyfrowane.

Uruchom skanowanie i usuń złośliwe oprogramowanie ze swojego komputera

Uruchom pełne skanowanie komputera, aby znaleźć przyczynę infekcji i ją wyeliminować. Jeśli nie masz zainstalowanych żadnych rozwiązań ochronnych, skorzystaj z bezpłatnego narzędzia Kaspersky: Kaspersky Security Cloud Free, Kaspersky Rescue Disk lub Kaspersky Virus Removal Tool.

Co należy zrobić, gdy na komputerze znajduje się podejrzany plik?

Jeśli odkryłeś podejrzany plik, który mógł zainfekować Twój komputer lub zaszyfrować pliki, możesz:

- Skanuj pliki w poszukiwaniu znanych zagrożeń w OpenTIP. W razie potrzeby poinformuj ekspertów z Kaspersky o fałszywym wykryciu lub nowym złośliwym oprogramowaniu. Aby to zrobić:

- Kliknij przycisk Prześlij, aby ponownie przeanalizować stronę z wynikami skanowania.

- Podaj swój adres e-mail, abyśmy mogli się z Tobą skontaktować w razie potrzeby.

- Kliknij opcję Wyślij.

- Skontaktuj się z obsługą klienta Kaspersky. Dołącz podejrzany plik do swojej prośby i wpisz w sekcji opisu „możliwe oprogramowanie ransomware (cryptoransomware)”.

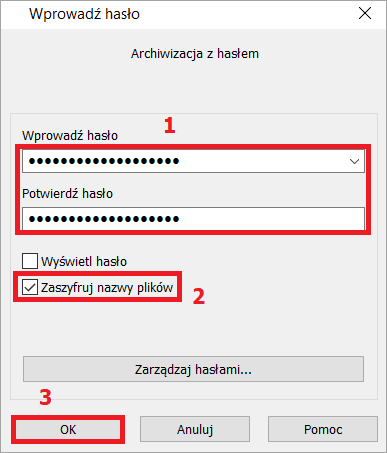

Jeśli używasz Kaspersky Endpoint Security for Windows, wyślij zgłoszenie do pomocy technicznej Kaspersky za pośrednictwem Kaspersky CompanyAccount. - Wyślij pliki do analizy na adres newvirus@kaspersky.com. W tym celu dodaj podejrzany plik do archiwum ZIP lub RAR. Jako hasło do archiwum ustaw słowo „zainfekowany” i zaznacz pole wyboru Szyfruj nazwy plików. Instrukcje znajdziesz w tym artykule.

Możliwe lokalizacje plików ransomware

- APPDATA

Windows NT/2000/XP — Dysk:\Documents and Settings\%UserName%\Application Data\%USERPROFILE%\Local Settings\Application Data

Windows Vista/7/8/10 — Dysk:\Users\%UserName%\AppData\Roaming\%USERPROFILE%\AppData\Local

- TEMP (katalog tymczasowy)

%TEMP%\xxxxxxx.tmp\, gdzie x zastępuje znaki a-z lub cyfry 0-9

%TEMP%\xxxxxxx.tmp\xx\, gdzie x zastępuje znaki a-z lub cyfry 0-9

%TEMP%\xxxxxxx\, gdzie x zastępuje znaki a-z lub cyfry 0-9

%WINDIR%\Temp

- Folder plików tymczasowych Internet Explorer

Windows NT/2000/XP — %USERPROFILE%\Local Settings\Temporary Internet Files\

Windows Vista/7/8/10 — %LOCALAPPDATA%\Microsoft\Windows\Temporary Internet Files\content.ie5\xxxxxxxx, gdzie x zastępuje znaki a-z lub cyfry 0-9

- Desktop

%UserProfile%\Desktop\

- Kosz

Disk:\Recycler\

Disk:\$Recycle.Bin\

Disk:\$Recycle.Bin\s-1-5-21-??????????-??????????-??????????-1000 (gdzie ? zastępuje cyfry 0-9)

- Katalog systemowy

%WinDir%

%SystemRoot%\system32\

- Folder dokumentów użytkownika

%USERPROFILE%\My Documents\

%USERPROFILE%\My Documents\Downloads

- Folder przeglądarki z pobranymi obiektami

%USERPROFILE%\Downloads

- Folder uruchamiania

%USERPROFILE%\Start Menu\Programs\Startup